熱炒中國“黑客” 美國到底怕的是什么?

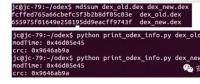

美國國會議員說,這一日益嚴重的威脅將讓國會提出法案,以擴大政府的控制范圍來建立提高系統安全性的需求。賽門鐵克的DeanTurner最近向參議院國土安全與政府事務委員做報告時說,目前在全世界有44,000臺Stuxnet感染的計算機,而在美國就有1600臺。Stuxnet目前以安裝Windows操作系統軟件的計算機和西門子公司設計的控制系統為攻擊目標,但美國國土安全部的SeanMcGurk認為攻擊者可以利用該蠕蟲的公開資料進行修改,從而改變攻擊目標。

輕輕一按鍵盤,千里之外的城市里所有十字路口的綠燈都會同時亮起,憤怒的司機們圍著相撞的汽車爭執不休;銀行里,存款會莫名其妙地被轉移到其他賬戶;工廠里,所有的生產設備都亮起紅燈,停止運轉;互聯網一團亂麻,陷入全面癱瘓……這些看起來像是科幻大片的場景,極有可能就在現實中出現。而中國,業已成為網絡攻擊的目標。

不久前,在拉斯維加斯舉行的黑客大會上,獨立安全評測機構NSSLabs的研究人員DillonBeresford專門向與會者演示了如何進攻中國重要基礎行業正在使用的工控系統。

工控系統是對專用設備進行遙控或自控的系統,被我國廣泛使用,比如金融行業中的ATM及監控設備等,電力行業中的通信平臺,通訊行業中的交換機和路由器,以及能源、水利、交通和軍工等重要基礎行業的相關設備。這意味著網絡攻擊已經從傳統計算機網絡拓寬到智能終端和工業控制電腦方向。

為了應對網絡攻擊的挑戰,廣東省今年專門成立了廣東省信息安全測評中心,承擔全省基礎信息網絡和重要信息系統的信息安全漏洞發現、分析和信息通報、風險評估以及相關信息安全測評工作。

APT攻擊黑客向RSA公司部分基層員工發了釣魚郵件。郵件利用“零日漏洞”,一旦附件表格被打開,木馬程序就進入系統。然后黑客披上“RSA員工”的馬甲,在內網游蕩尋找權限更高的賬號。最終,RSA的SecurID密鑰核心技術被盜。

“震網”借助優盤攻入伊朗核電站

近年來的黑客攻擊事件頻發,“但最具有劃時代意義的事件莫過于2010年的伊朗‘震網’病毒事件,標志著電腦病毒作為一種武器正式登上戰場。”國內一位網絡安全問題專家說,這也代表了中國業界的看法。

2010年9月,伊朗稱布什爾核電站部分員工電腦感染了一種名為“震網(Stuxnet)”的超級電腦病毒。這種病毒可以悄無聲息地潛伏和傳播,并對特定的西門子工業電腦進行破壞。萬幸的是,這次電站主控電腦并未感染。

該專家說:“據國外媒體報道,該病毒是美國和以色列兩國政府聯手在美國的一個實驗室研制成功的,2008年開始研制,2010年正式投放到了伊朗。”

首先,“震網”具有極強的針對性。它會自動依據被感染電腦的語言、IP地址、生產廠商等條件進行判斷,如果不是位于伊朗境內的西門子工業電腦,它就會悄悄潛伏起來,以免引起殺毒軟件的反應。

其次,這種病毒的滲透力非常可怕。為了防止被病毒感染,工業控制電腦往往自成體系,不通過網絡與外界聯接,這種做法稱為“物理隔離”。有時候,物理隔離會讓很多部門產生麻痹思想。“震網”正是利用了這種心態——一開始,它靜靜地潛伏在普通的個人電腦上,通過USB接口無聲無息地感染著一個個優盤,直到某天某個粗心大意的家伙把被感染的優盤插到核電站里的某臺電腦上,“震網”就會通過打印機等設備快速感染整個局域網。

最可怕的一點是“震網”強大的破壞力。由于攻擊目標是與外界物理隔離的工業電腦,因此“震網”并不以盜竊信息為首要目標,而是“自殺式攻擊”——利用一些漏洞偽裝自己,奪取控制權,隨后向該電腦控制的工業設備傳遞錯誤命令,令整個系統自我毀滅。西門子工業系統廣泛應用于水利、核能、交通等關鍵領域,一旦被類似“震網”的病毒劫持,后果不堪設想。

業內人士稱,“震網”的出現,標志著網絡攻擊對象已經從傳統的計算機網絡拓展到工業控制系統。

中間人攻擊

今年7月中旬,黑客入侵了荷蘭DigiNotar公司網站,盜取并偽造了531個著名域名的安全證書。入侵者利用偽造證書可以侵入不同人的電子郵件和Skype賬戶,并在他們的電腦中安裝監控軟件。

日前,南方日報記者就網絡安全問題采訪了多位國內權威的網絡問題專家,他們說,在政治利益和商業利益的驅動下,近年來,黑客不斷研發新的攻擊方式,其中高級持續性威脅APT(AdvancedPersistentThreat)攻擊成為了當前黑客運用的主要攻擊手段。

APT將網絡攻擊提升到了一個更高的層次。從2009年以來,國際網絡空間的APT攻擊日益猖獗,無論是政府、大型基礎設施還是信息安全廠商都深受其害。著名的“震網”病毒,就攻陷了伊朗的核設施設備;美國政府遭遇“維基泄密”,導致大量文件外泄;韓國農協銀行被攻擊;荷蘭政府網站的CA證書被黑客偽造……

“可以看出,政府、企業無不成其攻擊的對象,強大如美國者也難以幸免。”國內一名不愿透露姓名的網絡安全專家在接受南方日報采訪時說。

今年3月11日,美國老牌信息安全公司RSA遭到黑客攻擊,主要安全產品SecurID被竊取。“這好比竊賊雖沒進你的家,卻偷走了你家防盜門的設計圖。”

一時間全美上下風聲鶴唳,RSA的多家企業用戶——軍火商洛克希德-馬丁、通訊服務商L-3通信、軍用飛機廠商諾斯羅普?格魯曼等行業巨頭紛紛連夜升級安全系統。由于此事涉及多家美國軍火企業,奧巴馬甚至連夜趕到五角大樓聽取事件相關報道。

國內的網絡安全問題專家向記者介紹了RSA被攻擊的手法:黑客先向RSA公司的部分基層員工發出了名為“2011年招聘計劃”的釣魚郵件,該郵件利用了一個“零日漏洞”,一旦附件中的電子表格被打開,允許對電腦進行遠程操控的木馬程序就會進入系統。有了這樣的木馬,黑客就利用被感染的電腦,披上一件“RSA員工”的馬甲,在內網中游蕩并尋找權限更高的賬號。最終,RSA的SecurID部分密鑰核心技術被盜。

由于SecurID硬件部署量為4000萬臺,移動設備數量為2.5億部,美國五角大樓也在使用RSA的電子密鑰技術,美國約有80%的銀行使用了這種類型的安全標牌,而RSA占據了50%的市場。

此外,網絡黑客還可以通過“中間人攻擊”的方式,直接攻入不同人的電子郵箱,只要他們愿意。

今年7月中旬,黑客入侵了DigiNotar公司的網站,該公司是荷蘭一家互聯網信托服務供應商,也是荷蘭政府網站唯一的CA(CertificateAuthority)證書供應商。黑客入侵、盜取并偽造了531個著名域名的安全證書,涉及了Google、微軟、雅虎、Twitter、Facebook、美國FBI、英國軍情六處和以色列摩薩德等。入侵者利用這些偽造的證書,不僅可以侵入任何人的電子郵件和Skype賬戶,還可以在他們的電腦中安裝監控軟件。荷蘭政府認為使用DigiNotar的證書風險太高,因此決定廢除其所有的證書。

兩樣擔心

智能手機領域今年8月,一家國外信息安全公

責任編輯:黎陽錦

-

發電電力輔助服務營銷決策模型

2019-06-24電力輔助服務營銷 -

繞過安卓SSL驗證證書的四種方式

-

網絡何以可能

2017-02-24網絡