數據中心信息安全管理及管控要求

現在,ISO27000:2005標準已得到了很多國家的認可,是國際上具有代表性的信息安全管理體系標準。許多國家的政府機構、銀行、證券、保險公司、電信運營商、網絡公司及許多跨國公司已采用了此標準對信息安全進行系統的管理,數據中心(IDC)應逐步建立并完善標準化的信息安全管理體系。

隨著在世界范圍內,信息化水平的不斷發展,數據中心的信息安全逐漸成為人們關注的焦點,世界范圍內的各個機構、組織、個人都在探尋如何保障信息安全的問題。英國、美國、挪威、瑞典、芬蘭、澳大利亞等國均制定了有關信息安全的本國標準,國際標準化組織(ISO)也發布了ISO17799、ISO13335、ISO15408等與信息安全相關的國際標準及技術報告。目前,在信息安全管理方面,英國標準ISO27000:2005已經成為世界上應用最廣泛與典型的信息安全管理標準,它是在BSI/DISC的BDD/2信息安全管理委員會指導下制定完成。

ISO27001標準于1993年由英國貿易工業部立項,于1995年英國首次出版BS 7799-1:1995《信息安全管理實施細則》,它提供了一套綜合的、由信息安全最佳慣例組成的實施規則,其目的是作為確定工商業信息系統在大多數情況所需控制范圍的唯一參考基準,并且適用于大、中、小組織。1998年英國公布標準的第二部分《信息安全管理體系規范》,它規定信息安全管理體系要求與信息安全控制要求,它是一個組織的全面或部分信息安全管理體系評估的基礎,它可以作為一個正式認證方案的根據。ISO27000-1與ISO27000-2經過修訂于1999年重新予以發布,1999版考慮了信息處理技術,尤其是在網絡和通信領域應用的近期發展,同時還非常強調了商務涉及的信息安全及信息安全的責任。2000年12月,ISO27000-1:1999《信息安全管理實施細則》通過了國際標準化組織ISO的認可,正式成為國際標準ISO/IEC17799-1:2000《信息技術-信息安全管理實施細則》。2002年9月5日,ISO27000-2:2002草案經過廣泛的討論之后,終于發布成為正式標準,同時ISO27000-2:1999被廢止。現在,ISO27000:2005標準已得到了很多國家的認可,是國際上具有代表性的信息安全管理體系標準。許多國家的政府機構、銀行、證券、保險公司、電信運營商、網絡公司及許多跨國公司已采用了此標準對信息安全進行系統的管理,數據中心(IDC)應逐步建立并完善標準化的信息安全管理體系。

一、 數據中心信息安全管理總體要求

1、信息安全管理架構與人員能力要求

1.1信息安全管理架構

IDC在當前管理組織架構基礎上,建立信息安全管理委員會,涵蓋信息安全管理、應急響應、審計、技術實施等不同職責,并保證職責清晰與分離,并形成文件。

1.2人員能力

具備標準化 信息安全管理體系內部審核員、CISP(Certified Information Security Professional,國家注冊信息安全專家)等相關資質人員。5星級IDC至少應具備一名合格的標準化信息安全管理內部審核員、一名標準化 主任審核員。4星級IDC至少應至少具備一名合格的標準化信息安全管理內部審核員

2、信息安全管理體系文件要求,根據IDC業務目標與當前實際情況,建立完善而分層次的IDC信息安全管理體系及相應的文檔,包含但不限于如下方面:

2.1信息安全管理體系方針文件

包括IDC信息安全管理體系的范圍,信息安全的目標框架、信息安全工作的總方向和原則,并考慮IDC業務需求、國家法律法規的要求、客戶以及合同要求。

2.2風險評估

內容包括如下流程:識別IDC業務范圍內的信息資產及其責任人;識別資產所面臨的威脅;識別可能被威脅利用的脆弱點;識別資產保密性、完整性和可用性的喪失對IDC業務造成的影響;評估由主要威脅和脆弱點導致的IDC業務安全破壞的現實可能性、對資產的影響和當前所實施的控制措施;對風險進行評級。

2.3風險處理

內容包括:與IDC管理層確定接受風險的準則,確定可接受的風險級別等;建立可續的風險處理策略:采用適當的控制措施、接受風險、避免風險或轉移風險;控制目標和控制措施的選擇和實施,需滿足風險評估和風險處理過程中所識別的安全要求,并在滿足法律法規、客戶和合同要求的基礎上達到最佳成本效益。

2.4文件與記錄控制

明確文件制定、發布、批準、評審、更新的流程;確保文件的更改和現行修訂狀態的標識、版本控制、識別、訪問控制有完善的流程;并對文件資料的傳輸、貯存和最終銷毀明確做出規范。

記錄控制內容包括:保留信息安全管理體系運行過程執行的記錄和所有發生的與信息安全有關的重大安全事件的記錄;記錄的標識、貯存、保護、檢索、保存期限和處置所需的控制措施應形成文件并實施。

2.5內部審核

IDC按照計劃的時間間隔進行內部ISMS審核,以確定IDC的信息安全管理的控制目標、控制措施、過程和程序符標準化標準和相關法律法規的要求并得到有效地實施和保持。五星級IDC應至少每年1次對信息安全管理進行內部審核。四星級IDC應至少每年1次對信息安全管理進行內部審核。

2.6糾正與預防措施

IDC建立流程,以消除與信息安全管理要求不符合的原因及潛在原因,以防止其發生,并形成文件的糾正措施與預防措施程序無

2.7控制措施有效性的測量

定義如何測量所選控制措施的有效性;規定如何使用這些測量措施,對控制措施的有效性進行測量(或評估)。

2.8管理評審

IDC管理層按計劃的時間間隔評審內部信息安全管理體系,以確保其持續的適宜性、充分性和有效性,最終符合IDC業務要求。

五星級IDC管理層應至少每年1次對IDC的信息安全管理體系進行評審四星級IDC管理層應至少每年1次對IDC的信息安全管理體系進行評審。

2.9適用性聲明

適用性聲明必須至少包括以下3項內容: IDC所選擇的控制目標和控制措施,及其選擇的理由;當前IDC實施的控制目標和控制措施;標準化附錄A中任何控制目標和控制措施的刪減,以及刪減的正當性理由。

2.10業務連續性

過業務影響分析,確定IDC業務中哪些是關鍵的業務進程,分出緊急先后次序; 確定可以導致業務中斷的主要災難和安全失效、確定它們的影響程度和恢復時間; 進行業務影響分析,確定恢復業務所需要的資源和成本,決定對哪些項目制作業務連續性計劃(BCP)/災難恢復計劃(DRP)。

2.11其它相關程序

另外,還應建立包括物理與環境安全、信息設備管理、新設施管理、業務連續性管理、災難恢復、人員管理、第三方和外包管理、信息資產管理、工作環境安全管理、介質處理與安全、系統開發與維護、法律符合性管理、文件及材料控制、安全事件處理等相關流程與制度。

責任編輯:黎陽錦

-

發電電力輔助服務營銷決策模型

2019-06-24電力輔助服務營銷 -

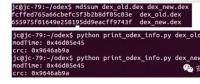

繞過安卓SSL驗證證書的四種方式

-

網絡何以可能

2017-02-24網絡