卡巴斯基完成對韓國遭遇網(wǎng)絡(luò)攻擊的分析

據(jù)悉,這次被稱為Kimsuky的攻擊行動范圍有限,但具有極高的針對性。根據(jù)技術(shù)分析,攻擊者的攻擊目標主要為11個位于韓國的組織以及2個位于中國的組織。其中包括世宗研究院、韓國國防分析研究所(KIDA)、韓國統(tǒng)一部、現(xiàn)代商船公司以及一些支持朝鮮半島統(tǒng)一的組織。

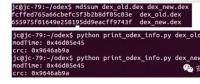

相關(guān)數(shù)據(jù)顯示,用于此次攻擊的威脅最早從2013年4月3日就開始活動,最早發(fā)現(xiàn)的Kimsuky木馬樣本出現(xiàn)于2013年5月5日。這款并不復(fù)雜的間諜程序包括多處基礎(chǔ)代碼錯誤,并且會通過一家保加利亞的免費網(wǎng)頁電子郵件服務(wù)商的服務(wù)器同受感染計算機進行通訊。盡管該惡意威脅最初的傳播機制還不清楚,但卡巴斯基實驗室研究者認為Kimsuky惡意軟件很可能通過魚叉式釣魚郵件進行傳播,并且具有以下網(wǎng)絡(luò)間諜功能:記錄鍵盤擊鍵、收集目錄列表、遠程控制和訪問功能以及竊取HWP文檔(同韓國的文字處理應(yīng)用Hancom Office 相關(guān),在地方政府中應(yīng)用廣泛)的功能。攻擊者使用經(jīng)過修改的TeamViewer遠程訪問應(yīng)用用作后門程序,截獲受感染計算機上所有文件。而Kimsuky惡意軟件包含一個專門用于竊取HWP文件的惡意程序,這表明這類文檔是該攻擊組織的主要目標。

卡巴斯基的安全專家發(fā)現(xiàn)的線索足以讓人們開始推測攻擊者來自北朝鮮。首先因為,這些受攻擊組織的性質(zhì)就足以證明這一推論——受攻擊組織包括從事國際事務(wù)研究以及為政府開發(fā)防御策略的韓國大學(xué)、一家航運公司以及一些支持朝鮮半島統(tǒng)一的集團。其次,惡意軟件的編譯路徑字符串中包含韓語詞匯(例如,一些詞匯翻譯為英文命令后,含義為“攻擊”和“完成”)。此外,2個用于接收僵尸程序狀態(tài)報告以及利用附件傳輸受感染系統(tǒng)信息的電子郵件地址——iop110112@hotmail.com and rsh1213@hotmail.com的注冊信息均包含“kim”名稱,即“kimsukyang”和“Kim asdfa”。值得注意的是Kimsuky惡意軟件還有另外一種地緣政治特性,即該惡意軟件只會關(guān)閉來自AhnLab的安全軟件,而AhnLab則是韓國的一家反病毒企業(yè)。

目前,卡巴斯基實驗室產(chǎn)品將這些威脅檢測為Trojan.Win32.Kimsuky,修改過的TeamViewer客戶端則被檢測為Trojan.Win32.Patched.ps。

責(zé)任編輯:和碩涵

-

發(fā)電電力輔助服務(wù)營銷決策模型

2019-06-24電力輔助服務(wù)營銷 -

電力線路安全工作的組織措施和技術(shù)措施分別是什么?

-

兩會保電進行時丨陜西電力部署6項重點任務(wù)

-

發(fā)電電力輔助服務(wù)營銷決策模型

2019-06-24電力輔助服務(wù)營銷 -

繞過安卓SSL驗證證書的四種方式

-

網(wǎng)絡(luò)何以可能

2017-02-24網(wǎng)絡(luò)