每家企業都已經被入侵 只不過情況沒那么危險

在最近的一項調查研究中,Vectra公司對40家企業中的25萬臺終端設備進行了調查,結果顯示,每家企業的網絡都經歷了針對性入侵,但大多數入侵活動沒有達到最關鍵的階段:數據泄露。在各種規模的企業網絡、各種行業

在最近的一項調查研究中,Vectra公司對40家企業中的25萬臺終端設備進行了調查,結果顯示,每家企業的網絡都經歷了針對性入侵,但大多數入侵活動沒有達到最關鍵的階段:數據泄露。

“在各種規模的企業網絡、各種行業中,我們都發現了一些針對性攻擊的跡象。”

Vectra公司提供網絡監控技術,以追蹤網絡上的可疑活動。這份報告是Vectra發布的第二份后入侵報告了,其中包含的企業數量大概是上個版本的兩倍。分析的企業類型包括雇員數量少于1千人的小企業,以及雇員數量超過5萬人的大企業;企業的范圍則包括Vectra的老客戶和那些想要獲得第一手信息安全評估的公司。

威廉姆森表示,從報告的結果上看,每個網絡中都存在一些繞過了邊界防御的威脅。

Vectra通過行為模式將這些威脅做了分類。

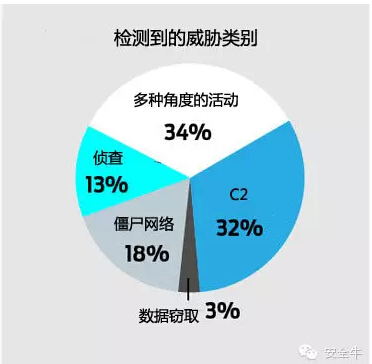

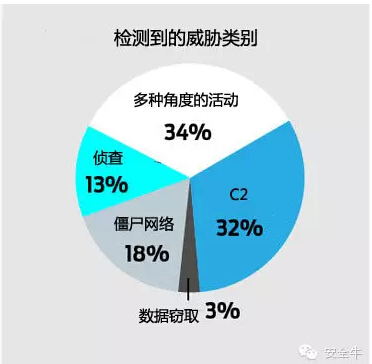

第一個部分占了全部探測到威脅數量的32%,它代表著命令控制服務器(C2)階段。在這個階段中,攻擊者們剛剛開始建立自己的橋頭堡,并通過感染點將數據傳回幕后服務器。

在這個階段,并不是所有活動都是自動化的。很多時候,在不斷深挖網絡中數據的過程中,攻擊者需要通過鍵盤發出指令來引導攻擊。比如利用獲取的用戶信息,選擇訪問哪個系統。

過了這個階段,攻擊就可以向不同的方向發展了。

其中之一是建立僵尸網絡。根據Vectra的報告,18%的威脅與這類行為有關。其中,絕大多數(85%)被用于實現點擊欺詐(Click Fraud),5%被用來實施針對其它目標的暴力破解,4%用被用于對其它網絡進行DDOS攻擊。

另一種可能性是更深一步地侵入目標公司,進行偵查,這種可能性大約是13%。然后則是多種角度的一些活動,占威脅總量的34%。其中包括,56%的暴力破解攻擊,然后是自動復制和Kerberos協議攻擊,分別占比22%和16%。Kerberos是利用失竊個人信息和賬戶信息的一種攻擊方式。

隨著研究的樣本數量增加,與僵尸網絡有關的威脅會同比增加,而窺探行為的數量則會增長四倍,其它深入行為的增長量甚至會增長七倍。

最后一個步驟是數據竊取,這對于一家公司而言是最危險的,但只占到全部檢測到威脅的3%。

這個很小的數字給了公司在威脅產生破壞之前檢測并清除它們的機會,但也解釋了為什么攻擊者在被抓住前往往能潛伏幾個月時間。

值得關注的是,不能因為此次調查結果中只有3%的攻擊面向竊取數據,而得出市面上大部分攻擊行為都對數據竊取漠不關心的結論。因為,兩者并不成比。一旦攻擊者得以建立一個數據泄露的渠道,就可以在很長的一段時間內利用這個渠道竊取數據。

Vectra同時分析了攻擊者隱藏自己的方式。

最常見的隱藏方法是將惡意流量偽造成瀏覽器活動,這樣的方式占總量的36%;使用新注冊的域名進行通信占25%;使用TOR匿名網絡的占14%;使用外部遠程訪問的占13%。

使用頻率最少的技術包括拉扯指令、隱藏的HTTP Post、隱藏的HTTPS隧道、惡意軟件升級、P2P網絡、隱藏的HTTP隧道。

隱藏隧道是特別難以檢測的,因為攻擊者可以將代碼嵌入進文本字段、Headers或其它在正常通訊中會出現的會話參數。為了讓檢測更加困難,攻擊者可以利用流量加密。

“我們能夠識別加密通訊中的隱藏隧道,而不需要將它們解密”。

Vectra通過分析行為模式實現這一點。分析結果顯示,攻擊者喜歡劫持加密通道。

例如,在傳輸與幕后服務器的通訊數據時,加密的HTTPS信道要比一兩條未加密的HTTP信道更誘人。

責任編輯:大云網

免責聲明:本文僅代表作者個人觀點,與本站無關。其原創性以及文中陳述文字和內容未經本站證實,對本文以及其中全部或者部分內容、文字的真實性、完整性、及時性本站不作任何保證或承諾,請讀者僅作參考,并請自行核實相關內容。

我要收藏

個贊

-

發電電力輔助服務營銷決策模型

2019-06-24電力輔助服務營銷 -

繞過安卓SSL驗證證書的四種方式

-

網絡何以可能

2017-02-24網絡