SaaS應用安全:風險與最佳實踐

集成SaaS和本地應用不會改變安全實踐太多,隨著更廣泛的治理的產生。這成為了一個問題“你怎樣建立一個規(guī)則,規(guī)定誰可以使用云資源,以及怎樣使用,”Jason Bloomberg說,Dovel技術公司ZapThink的總裁。

“最初的考慮與身份管理有關。如果你有第三方的SaaS應用,那么你就不會發(fā)現所有內部用戶的身份和權限,”Bloomberg說。例如,SaaS應用可能提供了訪問權限控制,但它們不控制組織內部的使用權限。

另外,集成SaaS應用和本應用的組織冒著“暴露訪問憑證,給惡意軟件提供訪問本地資源的權限”的風險,Scott Crawford說,他是企業(yè)管理協(xié)會(Enterprise Management Associates)的管理研究主管。“你想要保護憑證不受那樣的利用。”

當本地應用需要與基于的應用交互是,本地應用就需要“告訴”基于云的應用,用戶確實是得到正確的授權來做所有他或她想做的。這是通過授權標記到云上的一件事,Bloomberg解釋說。然而,這并不如聽起來那么簡單,因為云不能總是理解用戶使用的授權方式。

“云供應商對于用戶供給品的細粒度控制有不同的支持,因此可以給各種不同的功能建議權限。通常,一個SaaS供應商給一個用戶只提供一個登錄,或允許你進入他們的系統(tǒng)和提供用戶。它會根據內部用戶的環(huán)境不同而設置不同。這變成了一項挑戰(zhàn)。你怎樣擴展你的身份管理到云中?” Bloomberg說。

在某些情況下,SaaS提供商可能提供功能使用企業(yè)身份訪問他們的應用程序。例如,SalesForce最近介紹的SalesForce Identity,它提供了一個單一可靠的身份,可以用于訪問所有企業(yè)應用。盡管如此,不是所有的SaaS供應商都提供這一功能,而且責任在于用戶。

“從SaaS供應商的角度來看,所見即所得,”Bloomberg說。“面臨的挑戰(zhàn)是從根本上提供給內部用戶產品用于使用第三方應用,然后建立和加強規(guī)范,規(guī)定誰可以使用那個應用,并在本質上聯(lián)合身份到云上,”他說。

第三方解決方案就像來自于Okta和Symplified所提供給SaaS應用的單點登錄服務一樣。這些聯(lián)合身份驗證技術依賴于一個標識,代表成功識別個人與企業(yè)注冊,并且把這個標識傳遞給應用程序,而不用暴露,Crawford解釋道。

聯(lián)合身份驗證技術位于本地非軍事區(qū)(demilitarized zone),并管理著所有本地應用向SaaS應用的請求。“來自于本地的所有請求必須受到控制。而唯一的辦法就是通過這個備用的治理工具。該是治理工具來決定是否所有請求得到正確授權,” Bloomberg說。

這些聯(lián)合身份驗證工具,也被稱為云治理工具,云治理應用和身份管理即服務,是單點登錄的產物。客觀說,用戶有單獨的用戶名和密碼對于他們的本地應用程序。IT組織試圖在這些資源中充分利用單點登錄,并且已經成功地以一個用戶名和登錄,使用Microsoft Active Directory來支持用戶訪問微軟資源。同樣,聯(lián)合身份驗證允許用戶登錄到一個Web應用程序和進行其它訪問。“我們現在來看看,通過更加無縫給用戶受權,來擴展SaaS環(huán)境到一個更廣的功能上,” Crawford說。

責任編輯:和碩涵

-

發(fā)電電力輔助服務營銷決策模型

2019-06-24電力輔助服務營銷 -

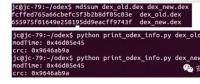

繞過安卓SSL驗證證書的四種方式

-

網絡何以可能

2017-02-24網絡